Bảo Mật

-

Cách xem trộm camera an ninh nhà người khác

Các bạn có muốn ngồi ở nhà cùng một chiếc máy tính , sau đó tự mình kết nối với…

Read More » -

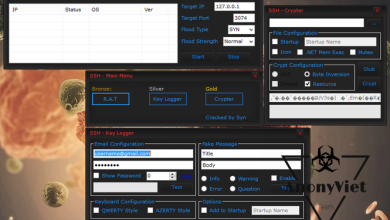

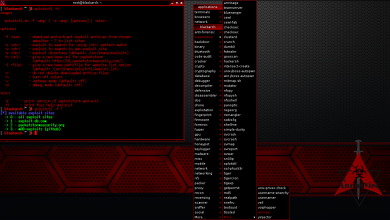

SSH – Trọn bộ 3 công cụ xâm nhập máy tính

Sau khi mở SSH R.A.T, các ban sẽ thấy được bộ ba công cụ xuất hiện như trong ảnh gồm…

Read More » -

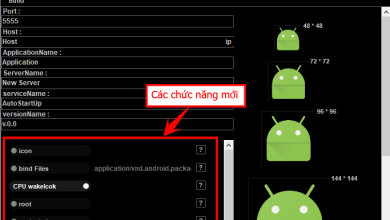

Spynote RAT thế hệ 4 – xâm nhập Android

Chào các bạn, trước đây mình đã từng đăng một con RAT tên là Spynote dùng để xâm nhập điện…

Read More » -

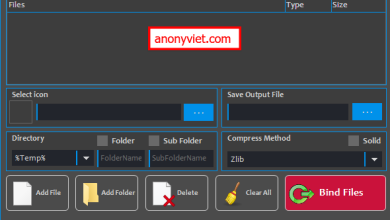

Cách đính kèm file virus vào file .exe khác

Như hình bên dưới thì mình đã chọn một file ảnh và một file cài đặt của phần mềm IDM…

Read More » -

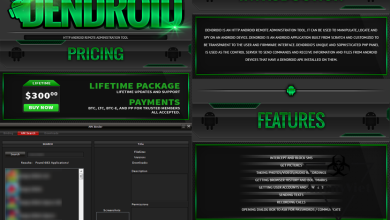

Rat là gì ? Và cách thức hoạt động của Rat ?

RATs kết nối từ xa và quản lý một hoặc nhiều máy tính với một loạt các công cụ như:

Read More » -

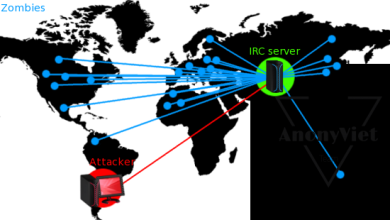

Botnet là gì ? Hướng dẫn tạo botnet đơn giản

Botnet là các mạng máy tính được tạo lập từ các máy tính mà hacker có thể điều khiển từ…

Read More » -

Full hướng dẫn học Hack trên Kali Linux

Khóa học sẽ dạy các bạn các cách thâm nhập với Kali Linux - Bản Linux vang danh trong giới…

Read More » -

Code test Anti Virus

Với đoạn Code nhỏ dưới đây, bạn có thể sử dụng để kiểm tra chương trình diệt Virus của mình…

Read More » -

Tài liệu thực hành đào tạo Hacker Athena Ethical Hacker

Cuốn sách này của trung tâm mạng Ethena chuyên đào tạo Hacker. Hy vọng với cuốn sách này với các…

Read More » -

Hướng dẫn tải và cài đặt hệ điều hành BlackArch Linux trên VituralBox

BlackArch là một bản phân phối của Linux , dành cho các hacker thử nghiệm xâm nhập và nghiên cứu…

Read More »